Android-Sicherheitspatch für April 2019 behebt kritische Lücke: Deswegen ist er so wichtig

Jedes Monat gibt es einen neuen Android-Sicherheitspatch. Diesen sollten alle Smartphones zeitnah erhalten – zumindest sollten. Dieses Mal stopft der Sicherheitspatch eine kritische Android-Sicherheitslücke, die nicht ganz zu unterschätzen ist. Der aktuelle Sicherheitspatch für April 2019 ist daher echt wichtig. Wir erklären euch, ob ihr davon betroffen seid.

Den meisten sind Sicherheitspatches ziemlich egal. Er bringt keine neuen Funktionen und man denkt „selbst betrifft mich die Lücke sowieso nicht“. Smartphones mit Android One und Stock-Android erhalten die Patches verlässlich jedes Monat. Alle anderen Hersteller lassen sich oft ziemlich Zeit, speziell bei älteren Modellen. Sollten sie hier aber nicht, mit dem aktuellen Sicherheitspatch behebt man eine Lücke von letztem Jahr. Diese wurde allerdings erst jetzt veröffentlicht.

Android-Sicherheitslücke: Zahlreiche Android-Smartphones betroffen

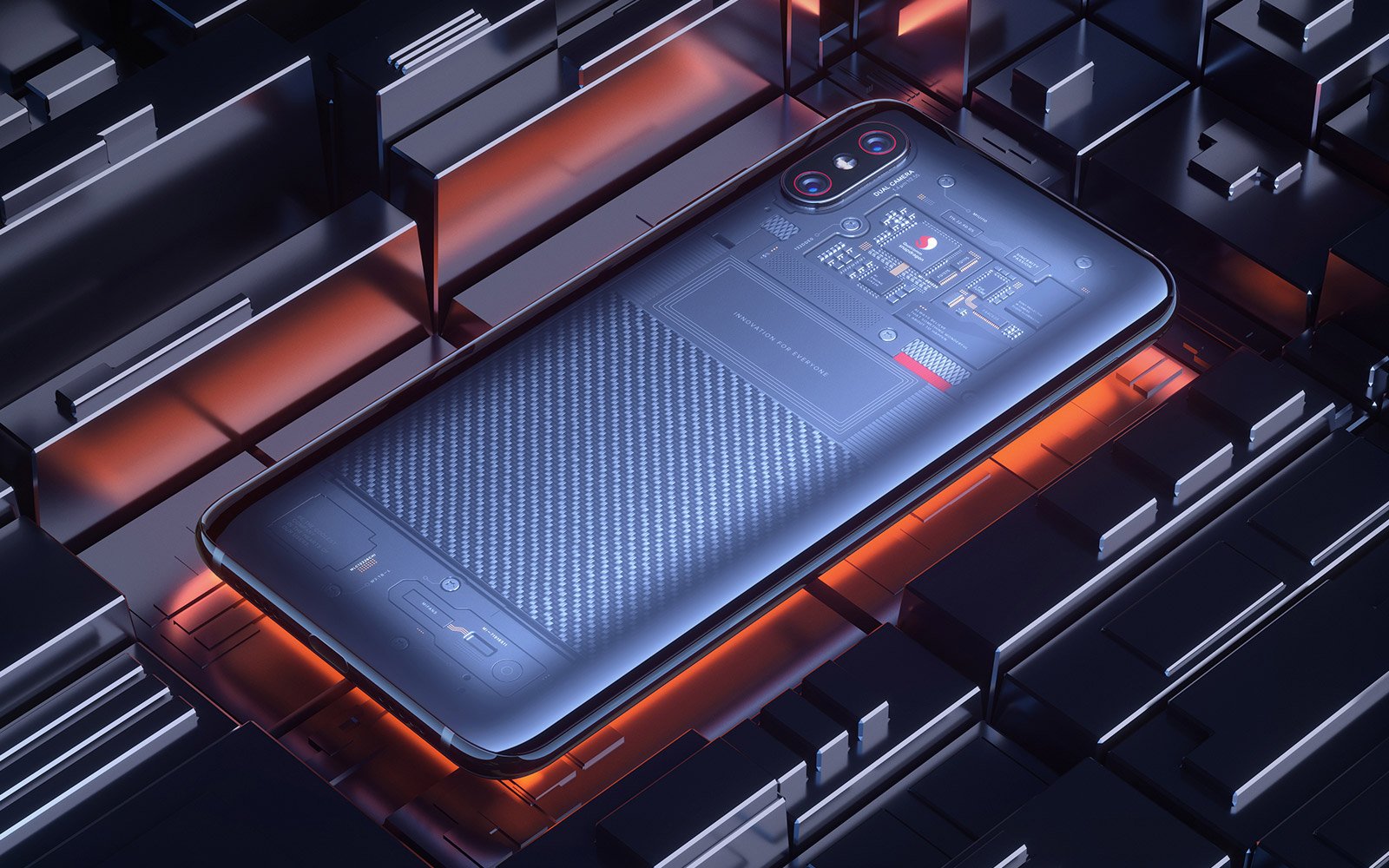

Von dieser Lücke sind zahlreiche Smartphones mit einem Qualcomm-Prozessor betroffen. Wie ZDNet berichtet, könnten Angreifer über diese Lücke über den Prozessor selbst an Passwörter und weitere private Daten gelangen. Auch sogar einen möglichen Vollzugriff durch Dritte auf das Smartphone kann man nicht ausschließen. Die Lücke benötigt zwar Root-Zugriff, es gibt aber genug Malware, die das problemlos schafft. Das bemerkt der Nutzer auch so nicht. Ein Sicherheitsforscher entdeckte die Lücke wohl bereits im März 2018.

Folgende Prozessoren von Qualcomm sind von der Lücke betroffen:

- IPQ8074

- MDM9150, MDM9206, MDM9607, MDM9650, MDM9655, MSM8909W, MSM8996AU

- QCA8081

- QCS605

- Qualcomm 215

- Snapdragon 210/SD 212/SD 205, SD 410/12, SD 425, SD 427, SD 430, SD 435, SD 439 / SD 429, SD 450, SD 615/16/SD 415, SD 625, SD 632, SD 636, SD 650/52, SD 712 / SD 710 / SD 670, SD 820, SD 820A, SD 835, SD 845 / SD 850, SD 8CX, SDA660, SDM439, SDM630, SDM660, Snapdragon_High_Med_2016, SXR1130

Unter dieser Liste befinden sich unter anderem auch die aktuellen Modelle Snapdragon 835 und 845. Die Modelle diesen Jahres mit einem Snapdragon 855 sind davon wohl nicht betroffen. Jene Smartphones, welche davor mit einem Qualcomm-Prozessor erschienen sind, sind wohl alle davon betroffen. Huawei- und Samsung-Smartphones hierzulande auch nicht, da man eigene Prozessoren einsetzt.

Android-Sicherheitslücke: Bin ich davon betroffen?

Es ist ganz einfach, selbst nachzusehen, ob man von der kritischen Lücke betroffen ist. Entweder man sucht sein Smartphone einfach im Internet, sucht nach dem Prozessor und vergleicht mit der Liste oben. Alternativ nimmt man die zweite Möglichkeit her. Auf der Webseite von Qualcomm sind alle Smartphones mit einem solchen Prozessor gelistet. Einfach hier nach dem jeweiligen Smartphone suchen, schauen welcher Prozessor verbaut ist und mit obiger Liste vergleichen.

Wer betroffen ist, und noch kein Update erhalten hat, kann einfach gesagt nichts tun. Die Hersteller sind am Zug: diese müssen das Sicherheitsupdate schnellstmöglich an betroffene Smartphones ausliefern. Es ist aber fraglich, ob auch ältere und gleichzeitig betroffene Smartphones das Update erhalten.